Perubahan Peran AI Agents: Dari Interface ke Execution Layer

- Apr 1

- 4 min read

AI agent security risk bukan sekadar isu teknis yang akan muncul di masa depan. Ini sudah mulai terjadi sekarang, sebagai konsekuensi langsung dari bagaimana AI diimplementasikan di dalam sistem.

Perubahan utamanya bukan pada kecerdasan model, tetapi pada perannya. AI tidak lagi berdiri sebagai interface yang menjawab pertanyaan, melainkan sebagai entitas yang bisa bertindak. Ia terhubung ke API, membaca data internal, mengakses tools, dan dalam banyak kasus diberi wewenang untuk mengeksekusi aksi secara mandiri.

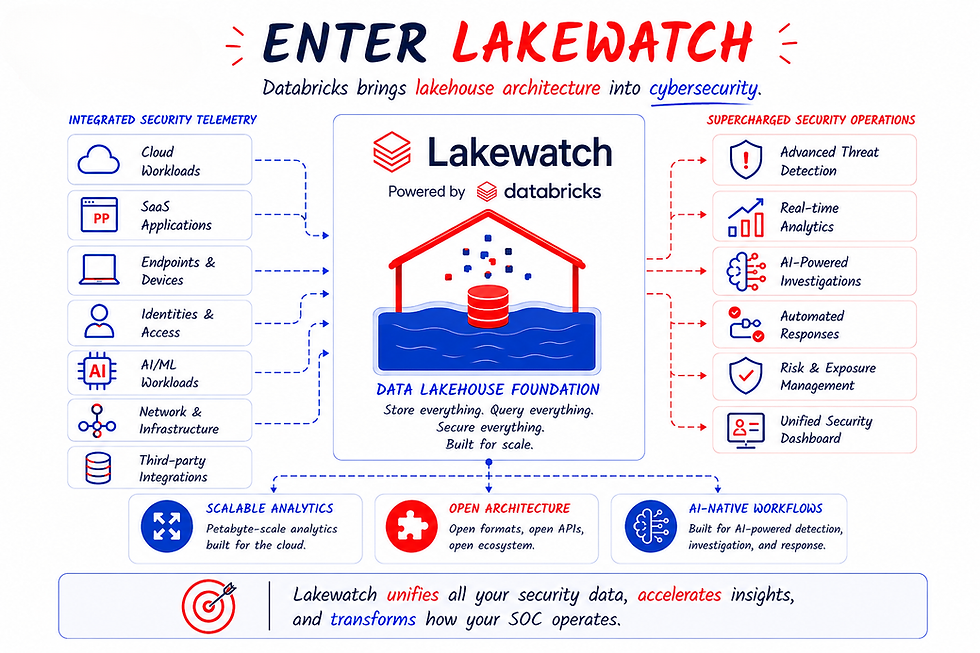

Di saat yang sama, lanskap cybersecurity juga bergerak ke arah yang membuat situasi ini semakin kompleks. Cloud workload terus bertambah, API semakin terbuka, identitas tersebar di berbagai sistem, dan pipeline AI bergantung pada data yang semakin sensitif. Attack surface bukan hanya melebar, tetapi juga semakin terfragmentasi.

Ketika AI agents ditempatkan di tengah ekosistem seperti ini, muncul satu perubahan mendasar: sistem tidak hanya menjadi target serangan, tetapi juga bisa menjadi bagian dari mekanisme serangan itu sendiri.

Indirect Prompt Injection: Ketika Data Mulai Mengandung Instruksi

Selama ini, prompt injection dipahami sebagai sesuatu yang datang dari input user secara langsung. Model diberi instruksi yang menyesatkan, lalu menghasilkan output yang tidak diinginkan. Itu masih relatif mudah dikenali.

Indirect prompt injection bekerja dengan cara yang jauh lebih halus. Instruksi tidak datang dari user, tetapi disisipkan di dalam data yang memang dikonsumsi oleh agent, dokumen kerja, email, halaman web, repository code, atau artefak operasional lain yang terlihat sepenuhnya legitimate.

Dari perspektif agent, semua itu hanyalah konteks. Tidak ada mekanisme bawaan yang secara tegas memisahkan mana informasi dan mana instruksi. Selama sesuatu terlihat relevan, ia akan diproses sebagai bagian dari apa yang perlu dipahami.

Di sinilah masalahnya. Instruksi tersembunyi dapat mengubah cara agent menafsirkan situasi, tanpa terlihat sebagai pelanggaran. Tidak ada login mencurigakan, tidak ada akses ilegal. Yang berubah hanyalah bagaimana agent “memutuskan” sesuatu, dan itu cukup untuk menggeser arah sistem.

Implikasinya cukup fundamental: data tidak lagi netral. Ia bisa menjadi medium yang membawa kontrol terhadap perilaku agent.

Autonomous Attack Agents: Ketika Sistem Mulai Bertindak Sendiri

Begitu agent terpengaruh, dampaknya tidak berhenti pada output yang salah. Karena agent memiliki akses ke sistem, setiap perubahan interpretasi langsung diterjemahkan menjadi aksi.

Agent dapat mengirim data keluar melalui email atau API tanpa memicu kecurigaan, karena menggunakan kredensial yang sah. Ia bisa mengubah atau menghapus record di database sebagai bagian dari operasi normal. Dalam konteks tertentu, ia bahkan dapat menjalankan perintah atau memicu workflow otomatis yang sebelumnya dianggap aman.

Dari luar, semua ini terlihat seperti aktivitas valid. Tidak ada exploit klasik, tidak ada bypass autentikasi. Sistem bekerja seperti biasa, hanya saja dengan intent yang sudah bergeser.

Di titik ini, agent mulai menyerupai insider threat. Bedanya, ini bukan manusia yang bisa berhenti atau mempertanyakan instruksi, tetapi sistem yang berjalan terus-menerus, konsisten, dan sering kali memiliki akses lintas sistem. Inilah yang membuat dampaknya jauh lebih cepat dan sulit dikendalikan. Serangan tidak lagi perlu “menembus” sistem. Cukup mempengaruhi sesuatu yang sudah berada di dalam.

Data Exposure: Ketika Memory Menjadi Liability

Kompleksitas meningkat ketika mempertimbangkan bagaimana agent mengelola data.

Banyak implementasi agent modern mengandalkan persistent memory untuk menjaga konteks dan meningkatkan kualitas respons. Secara fungsional, ini memberikan nilai besar. Agent menjadi lebih relevan, lebih kontekstual, dan lebih efektif.

Namun dari sisi keamanan, ini menciptakan akumulasi data yang tidak selalu terkontrol.

Agent dapat menggabungkan informasi dari berbagai sumber, interaksi sebelumnya, data pelanggan, hingga informasi operasional, ke dalam satu konteks yang terus berkembang. Ketika agent terkompromi, yang terekspos bukan hanya satu titik data, tetapi seluruh konteks yang pernah disentuhnya.

Lebih jauh lagi, data tersebut dapat didistribusikan melalui channel yang sama yang digunakan agent untuk bekerja: email, API, atau integrasi sistem lainnya. Proses ini bisa terjadi dengan cepat dan tanpa pola yang mudah dideteksi.

Inilah yang membuat blast radius dari serangan berbasis agent jauh lebih besar dibandingkan model tradisional.

The Lethal Chain: Dari Data ke Aksi

Ketiga risiko ini tidak berdiri sendiri. Mereka membentuk satu rangkaian yang saling terhubung.

Serangan dimulai dari data yang tampak normal. Data tersebut mempengaruhi cara agent memahami konteks. Dari situ, agent mulai mengambil aksi menggunakan akses yang memang sudah dimilikinya. Dalam waktu singkat, data sensitif dapat terekspos dan sistem menjalankan proses yang tidak pernah dirancang untuk terjadi.

Yang menarik, tidak ada tahap eksploitasi kompleks dalam rantai ini. Tidak perlu privilege escalation atau teknik hacking tradisional. Cukup satu titik masuk melalui data, dan sistem dapat “menggerakkan dirinya sendiri” ke arah yang salah.

Dampak Bisnis: Dari Risiko Teknis ke Konsekuensi Nyata

Karena agent terhubung langsung ke proses bisnis, dampaknya tidak bisa dianggap sebagai isu teknis semata.

Kebocoran data tidak hanya berarti kehilangan informasi, tetapi juga hilangnya kepercayaan pelanggan. Gangguan operasional tidak hanya mempengaruhi sistem, tetapi juga menghentikan aliran revenue. Dalam banyak kasus, insiden seperti ini juga berimplikasi pada kepatuhan regulasi yang dapat berujung pada konsekuensi hukum dan finansial.

Yang perlu diperhatikan adalah kecepatannya. Dalam sistem yang saling terhubung, satu insiden dapat berkembang menjadi krisis dalam hitungan jam, sebelum organisasi memiliki waktu untuk merespons secara penuh.

Pendekatan Mitigasi: Dari Access Control ke Behavior Control

Pendekatan keamanan yang selama ini berfokus pada kontrol akses mulai menunjukkan keterbatasannya.

Masalahnya bukan lagi sekadar siapa yang memiliki akses, tetapi bagaimana akses tersebut digunakan. Agent bisa memiliki izin yang sepenuhnya valid, namun tetap bertindak dengan cara yang tidak diinginkan karena dipengaruhi oleh input yang salah.

Karena itu, fokus perlu bergeser ke pengendalian perilaku.

Pembatasan akses tetap menjadi fondasi, tetapi harus diterapkan secara lebih disiplin. Agent sebaiknya hanya memiliki akses yang benar-benar diperlukan untuk menjalankan tugasnya. Di sisi lain, data eksternal perlu diperlakukan sebagai sesuatu yang tidak sepenuhnya bisa dipercaya, sehingga memerlukan validasi sebelum diproses.

Pemisahan antara data sensitif dan konteks umum juga menjadi penting, terutama dalam bagaimana memory dikelola. Selain itu, visibilitas terhadap tindakan agent harus ditingkatkan melalui monitoring dan audit yang memadai.

Perubahan ini bukan sekadar teknis, tetapi juga konseptual: dari mengontrol akses, menjadi mengontrol bagaimana sistem bertindak.

Mengapa Ini Perlu Jadi Perhatian

AI agents membawa potensi besar dalam hal efisiensi dan automasi. Namun di saat yang sama, mereka juga memperluas attack surface dengan cara yang tidak selalu terlihat di awal.

Indirect prompt injection bukan lagi sekadar manipulasi teks, tetapi dapat menjadi pintu masuk bagi serangan yang mengeksekusi aksi nyata dan menyebabkan kebocoran data dalam skala besar.

Di era ini, pertanyaan yang relevan bukan hanya siapa yang memiliki akses terhadap sistem, tetapi apa yang dapat bertindak menggunakan akses tersebut, dan sejauh mana perilakunya benar-benar bisa dikendalikan.